باگ سرویس HomeKit توسط یک محقق امنیتی فاش شد

یکی از محققان امنیتی، باگی را در سرویس HomeKit کشف کرد که بر سیستمعامل iOS تأثیر میگذاشت.

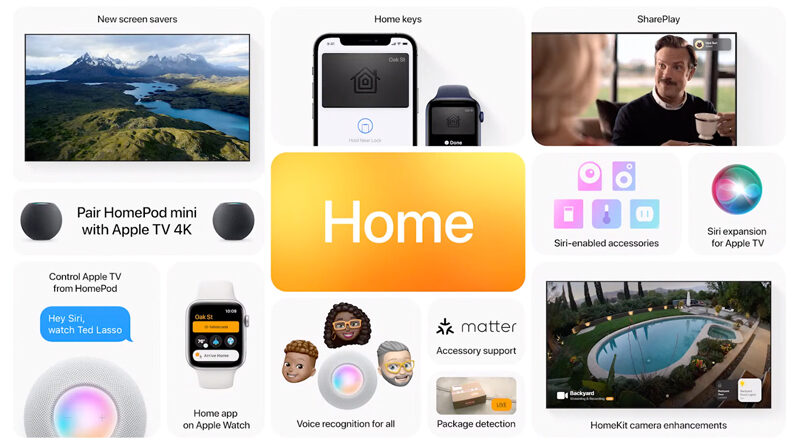

یک آسیبپذیری در سیستمعامل iOS که از Homekit بهعنوان Attack vector استفاده میکرد، از سوی یک محقق در آگوست سال ۲۰۲۱ افشا شد. همانند سایر محصولات دیگر، کوپرتینونشینها مشتاق هستند تا HomeKit را تا حد امکان برای کاربران خود امن نگه دارند. در افشاگری که در تاریخ ۱ ژانویه منتشر شد، بهنظر میرسد که یک باگ در پلتفرم خانه هوشمند این شرکت وجود دارد که میتواند برای کاربران مشکلاتی را ایجاد کند.

به گفته محقق امنیتی، ترور اسپینیولاس، اگر نام دستگاه HomeKit را به Stringهای بسیار طولانی تغییر دهید (که در آزمایش وی روی ۵۰۰۰۰۰ کارکتر تنظیم شده بود)، دستگاههای iOS و iPadOS که رشته را بارگیری میکنند، مججدداً راهاندازی شده و عملاً غیرقابل استفاده میشوند. علاوه بر این، از آنجایی که نام در iCloud ذخیره میشود و در تمام دستگاههای iOS دیگری که در همان حساب ثبت نام کردهاند، بهروزرسانی میشود، این باگ میتواند بارها و بارها ظاهر شود.

اسپینیولاس این باگ را doorLock امیده و ادعا میکند که تمام نسخههای iOS از 14.7 به بعد در این آزمایش، تحت تأثیر باگ قرار گرفتهاند؛ اگرچه وی بر این باور است که این باگ بر تمامی نسخههای iOS 14 نیز مؤثر است. علاوه بر این، درحالی که بهروزرسانیهای iOS 15.0 یا 15.1، محدودیتی را در طول نامی که یک برنامه یا کاربر میتوانست تعیین کند، اعمال میکرد، اما stringهای طولانی همچنان میتواند توسط نسخههای قبلی در سیستمعامل بهروزرسانی شود. اگر این باگر در نسخه iOS بدون محدودیت ایجاد شود و دادههای HomeKit را بهاشتراک بگذارد، همه دستگاههایی که دادهها را با آنها به اشتراک میگذارد، بدون در نظر گرفتن نسخه، تحت تأثیر قرار خواهد گرفت.

دو حالت در ادامه رخ میدهد: دستگاههایی که در بخش Control Center به اپلیکیشن Home وصل شدهاند، غیرقابل استفاده شده و از کار میافتند؛ نه راهاندازی مجدد و نه بهروزرسانی مشکل را برطرف نمیکند. حالت دوم دستگاههایی است که مجدداً بازیابی شدهاند اما اگر Home دوباره به همان حساب iCloud وارد شده باشد، غیرقابل استفاده میشوند.

برای آیفونها و آیپدهایی که دستگاههای Home را در Control Center فعال میکنند، خود سیستمعامل iOS نیز غیرقابل استفاده میشود؛ ورودیها به تأخیر میافتند یا نادیده گرفته میشوند و دستگاه پاسخگویی خود را از دست میدهد و گهگاهی راهاندازی مجدد میشود. راهاندازی مجدد یا بهروزرسانی دستگاه در این وضعیت مشکل را برطرف میکند و دسترسی قطعشده USB اساساً کاربران را مجبور میکند دستگاه خود را بازیابی کنند و تمام دادههای بومی در سیستمعامل را از دست بدهند. با این حال، بازیابی و ثبت نام در همان حساب iCloud، باگ را دوباره با همان اثرات قبلی نشان میدهد.

اسپینیولاس معتقد است که این مشکل میتواند برای اهداف مخرب مورد استفاده قرار گیرد، مانند یک برنامه با دسترسی به دادههای Home که باگ را معرفی میکند. همچنین ممکن است مهاجم برای سایر کاربران دعوتنامههایی را به Home ارسال کند، حتی اگر هدف یک دستگاه HomeKit نباشد.

چگونه از گرفتار شدن به این باگ جلوگیری کنیم؟

به گفته این محقق، بدترین حالت از این دو سناریو را میتوان با غیرفعال کردن دستگاههای Home در قسمت Control Center اجتناب کرد. برای انجام این کار، Settings را باز کنید و سپس به Control Center بروید، سپس کلید Show Home Controls را خاموش کنید. کاربران همچنین باید مراقب دعوتنامههای عضویت در شبکههای خانگی سایر کاربران، بهویژه کاربرانی که از مخاطبین ناشناخته هستند، باشند.

اسنیپیولاس ادعا میکند که ابتدا این باگ را در تاریخ ۱۰ آگوست به اپل گزارش کرده و اپل گفته که برنامهریزی دارد تا یک بهروزرسانی امنیتی برای رفع این باگ تا پایان سال ۲۰۲۱ صادر کند. با این حال، اپل ظاهراً تخمین خود را از ۸ دسامبر به اوایل ۲۰۲۲ تغییر داده است. تأخیر در رفع این باگ باعث شد تا اسپینیولاس به اپل هشدار دهد که در تاریخ ۱ ژانویه ۲۰۲۲، این باگ را به طور عمومی افشا خواهد کرد.

این محقق درباره این موضوع نوشته است:

من معقتدم که این باگ به طور نامناسبی مدیریت میشود چراکه خطری جدی برای کاربران به همراه دارد و ماههای زیادی بدون رفع جامع آن سپری شده است. مردم باید از این آسیبپذیری و نحوه جلوگیری از سوء استفاده از آن آگاه باشند، نه اینکه در تاریکی نگه داشته شوند.