بهروزرسانی جدید مایکروسافت آسیبپذیری Zero-Day را رفع میکند

طبق گزارشات اخیر، یک آسیبپذیری خطرناک با نام Zero-Day در ویندوز وجود دارد که مایکروسافت اخیراً آن را اصلاح کرده است.

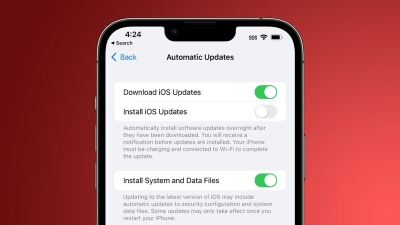

در 30 می، مایکروسافت راهحلهایی را برای رفع این مشکل پیشنهاد کرد. با این وجود، بهروزرسانیهای Windows 10 KB5014699 و Windows 11 KB5014697 بهطور خودکار همه چیز را برای کاربران حل میکنند. در واقع، این دو بهروزرسانی برای همه کاربران بسیار ضروری هستند.

مایکروسافت میگوید:

رفع این آسیبپذیری در بهروزرسانیهای ویندوز در ژوئن ۲۰۲۲ است.

مایکروسافت شدیدا توصیه میکند که مشتریان این بهروزرسانیها را نصب کنند تا از آسیبپذیری در امان باشند. مشتریانی که سیستمهایشان برای دریافت بهروزرسانیهای خودکار پیکربندی شده است، نیازی به انجام هیچ اقدام دیگری ندارند.

وبسایت Bleeping Computer میگوید نقص امنیتی به نام Follina که بهعنوان CVE-2022-30190 ردیابی میشود، نسخههایی از ویندوز را پوشش میدهد که همچنان بهروزرسانیهای امنیتی را دریافت میکنند؛ از جمله Windows 7+ و Server 2008+. همانطور که توسط تیم تحقیقاتی مستقل امنیت سایبری nao_sec توضیح داده شده است، هکرها برای کنترل رایانههای کاربران با اجرای دستورات مخرب PowerShell از طریق Microsoft Support Diagnostic Tool (MSDT) کاربران را مورد سوءاستفاده قرار میدهند. این بدان معنا است که حملات اجرای کد خودسرانه (ACE) میتوانند با پیشنمایش یا باز کردن یک سند مخرب Microsoft Word رخ دهند. جالب اینجا است که CrazymanArmy محقق امنیتی مایکروسافت در مورد آسیبپذیری Zero-Day در آوریل به تیم امنیتی مایکروسافت اخطار داد، اما این شرکت به سادگی گزارش ارائه شده را رد کرد و گفت که این مشکل مرتبط با بخش امنیت ویندوز نیست.

اما این آسیبپذیری تا حدی پیشرفت کرده است که بسیاری از دولتها از آن نیز استفاده کردهاند. در گزارشی از شرکت تحقیقات امنیتی Proofpoint، گروهی مرتبط با دولت چین به نام TA413 با ارسال اسناد مخرب کاربران را مورد هدف قرار دادند. Proofpoint در توییتی نوشت:

TA413 CN APT ITW را در حال سوءاستفاده از Zero-Day یا همان Follina است. این گروه از تکنیک آدرسهای اینترنتی برای ارائه آرشیوهای Zip که حاوی اسناد Word هستند استفاده میکنند و قربانیان خود را شکار میکنند. کمپینهای جعل هویت «Women Empowerments Desk» اداره مرکزی تبت هستند و از دامنه tibet-gov.web[.] app استفاده میکنند.

ظاهراً گروه مذکور تنها کسی نیست که از این آسیبپذیری سوء استفاده میکند. زیرا دیگر دولتمردان مستقل مدتی است که از آن نیز سوءاستفاده میکنند؛ از جمله گروهی که سندی را به عنوان یادداشت افزایش دستمزد پنهان کردهاند و آژانسهای دولتی ایالات متحده و اتحادیه اروپا را مورد هدف قرار دادند. سایر موارد شامل زیرمجموعه TA570 Qbot که بدافزار Qbot را ارائه میکند و اولین حملاتی که با استفاده از تهدیدات و طعمههایی مانند دعوت به مصاحبه رادیو اسپوتنیک مشاهده شدهاند، هستند.