بهروزرسانی اضطراری گوگل کروم استفاده از روز صفر در حملات را برطرف میکند

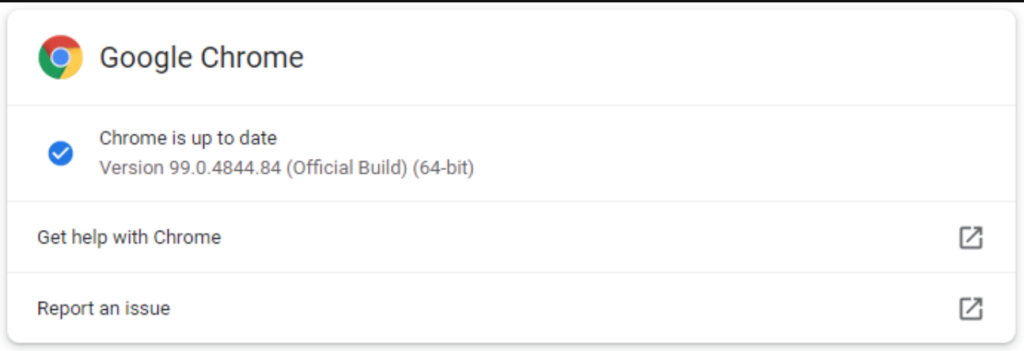

گوگل کروم، نسخهی 99.0.4844.84 برنامهی خود را برای کاربران ویندوز، مک و لینوکس منتشر کرد تا به باگ شدید روز صفر که بهطور عمومی توسط مهاجمان سایبری سوءاستفاده میشود، رسیدگی کند.

این مرورگر در توصیهی امنیتی خود که در روز جمعه منتشر کرد گفت:

گوگل از وجود سوءاستفادهای که برای CVE-2022-1096 وجود دارد، آگاه است.

در حال حاضر، نسخهی 99.0.4844.84 در ساسر جهان در کانال Stbale Desktop منتشر شده است. گوگل میگوید که ممکن است چند هفته طول بکشد تا این نسخه به همهی پایگاه کاربران برسد.

هنگامی که Bleeping Computer با رفتن به منوی Chrome> Help< About Google Chrome بهروزرسانی جدیدتر را بررسی کرد، این بهروزرسانی بلافاصله در دسترس عموم قرار گرفت. همچنین، مرورگر وب بهروزرسانیهای جدیدی را بهطور پیشفرض بررسی میکند و پس از راهاندازیها بعدی، آن را بهطور پیشفرض نصب میکند.

جزئیات بهرهبرداری فاش نشده است

“باگ روز صفر” که امروز برطرف شد، ضعفی سردرگمکننده با شدت بالا است که در موتور جاوا اسکریپت Chrome V8 وجود دارد. این باگ توسط محققی امنیتی و ناشناس گزارش شده است.

درحالی که نقضهای سردرگمکننده، عموماََ منجر به خرابی مرورگر پس از بهرهبرداری موفقیتآمیز با خواندن و یا نوشتن حافظهی مرورگر خارجی از محدوده میشود، اما مهاجمان میتوانند از آنها جهت اجرای کد دلخواه خود سوءاستفاده کنند.

حتی با اینکه گوگل گفته است که این حملات را شناسایی کرده است و متوجه شده است که در حملات از روز صفر سوءاستفاده میشوند، اما این شرکت همچنان جزئیات فنی و یا اطلاعات اضافی در مورد این حوادث بهاشتراک نگذاشته است.

گوگل دراینباره میگوید:

دسترسی به جزئیات و لینکهای باگ، ممکن است کمی محدود شود. این موضوع تا زمانی که برای اغلب کاربران اصلاحی برای بهروزرسانی ایجاد شود، ادامه خواهد داشت.

دومین اتصال صفر روز کروم

با بهروزرسانی جدید، گوگل دومین روز صفر کروم را، از آغاز سال 2022 مورد بررسی خود قرار داد و دومین روز صفر را در ماه گذشته متصل کرد.

گروه تحلیلکنندهی تهدیدات گوگل افشا کردند که هکرهای دولتی که تحت حمایت کره شمالی هستند، از CVE-2022-0609 روز صفر، هفتهها قبل از پج فوریه، سوءاستفاده کردهاند. اولین نشانه از بهرهبرداری فعال آنها نیز در 4 ژانویه 2022 پیدا شد.

روز صفر توسط دو گروه تهدیدکنندهی جداگانه، توسط دولت کره شمالی مورد حمایت قرار گرفته است. این دو گروه، در کمپینهایی که بدافزارها را از طریق ایمیلهای مخرب فیشینگ با استفاده از فریبهای شغلهای جعلی و یا وبسایتهای آسیبدیده که میزبان آیفریمهای مخقی جهت ارائهی کیت، سوءاستفاده میکنند، مورد استفاده قرار گرفته است.

محققان دراینباره توضیح دادهاند:

ایمیلها حاوی لینکهایی بودهاند که وبسایتهای شکارکنندهی شغلهای قانونی همانند Indeed و ZipRecruiter را جعل میکردند.

در موارد دیگر، ما وبسایتها جعلی دیگری را مشاهده کردیم که قبلاََ جهت توزیع برنامههای ارزهای دیجیتال راهاندازهی شدهاند. این برنامهها میزبان iframe هستند و بازدیدکنندگان خود را کیت بهرهبرداری نشان میدهند.