آسیبپذیری امنیتی T2 مک باعث میشود تا رمزهای عبور شکسته شوند

یک شرکت که ابزارهای شکستن رمز عبور را بهفروش میرساند، عنوان کرده که آسیبپذیری امنیتی جدید T2 Mac به آن اجازه میدهد تا رمزهای عبور انی ماشینها را بشکند و قفلها را دور بزند.

روش مورد استفاده بسیار کندتر از ابزارهای متداول شکستن رمز عبور است و درحالی که کل زمان مورد نیاز ممکن است به هزاران سال برسد، هنگامی که صاحب یک مک از رمز عبور معمولیتری استفاده کرده باشد، این زمان ممکن است به 10 ساعت کاهش یابد.

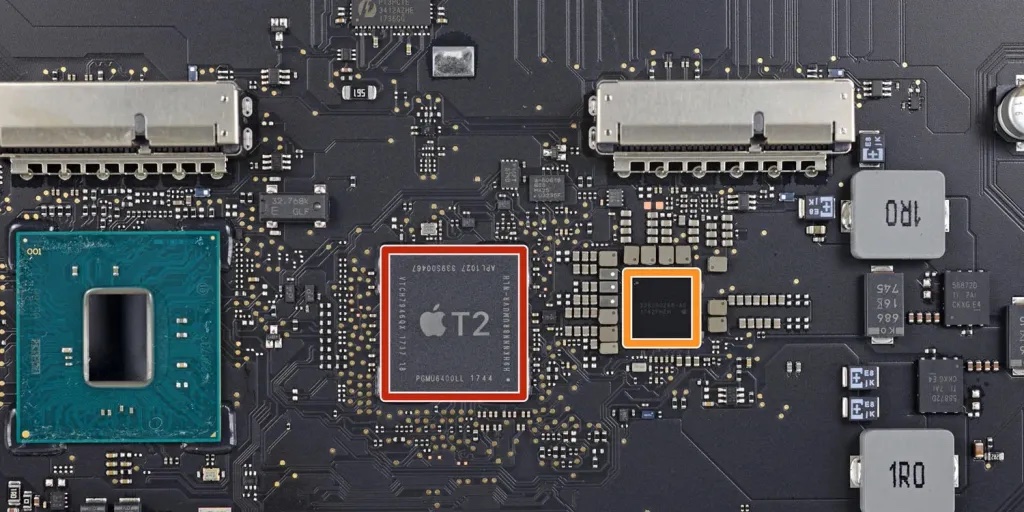

زمینه این آسیبپذیری: تراشه T2

اپل تراشه امنیتی T2 را در سال ۲۰۱۸ معرفی کرد؛ تراشهای که از آن زمان تا بهامروز برای ارائه یک ویژگی راهاندازی امن به مکهای اینتل استفاده میشد. کلید امنیت T2 این است که تراشه دارای یک کنترلر SSD و یک موتور رمزنگاری است که به آن امکان میدهد بلافاصله دادهها را رمزگشایی و رمزگذاری کند. این فرایند شباهت بسیاری به FileVault دارد، اما از آن ایمنتر است چراکه فقط تراشه T2 میتواند رمزگشایی را انجام دهد و ویژگیهای امنیتی روی تراشه مانع از تغییر سیستمعامل macOS برای دسترسی مهاجمان میشود. اپل درباره نحوه محافظت سیستمعامل با استفاده از این تراشه میگوید:

زمانی که نرمافزاری دانلود و آماده نصب میشود، با امضایی شخصیسازی میشود که شامل شناسه انحصاری تراشه ECID، یک شناسه منحصربهفرد مخصوص تراشه T2 است. امضای ارائهشده توسط سرور امضاکننده منحصربهفرد فقط توسط آن تراشه T2 قابل استفاده است. سفتافزار UEFI بهگونهای طراحی شده که اطمینان حاصل کند که وقتی خطمشی امنیت کامل اجرا میشود، امضای معین فقط توسط اپل امضا نمیشود بلکه برای این مک خاص امضا میشود و اساساً آن نسخه از macOS را به آن مک متصل میکند و این موضوع به جلوگیری از حملات بازگشتی کمک میکند.

آسیبپذیری امنیتی T2

Passware قبلاً قادر به شکستن رمزهای عبور و رمزگشایی درایوهای محافظتشده با FileVault در مکهای قدیمی بدون تراشه T2 بود که از شتاب پردازنده گرافیکی برای دستیابی به حملات بیرحمانه به معنای واقعی کلمه (دهها هزار رز عبور در ثانیه) استفاده میکند و نفوذ به این مکها را به یک کار ساده تبدیل میکند.

با این حال، تا همین اواخر، انجام حملات Brute-force روی مکهایی با تراشه T2 عملی نبود. این به این دلیل است که رمز عبور مک روی SSD ذخیره نمیشود و تراشه تعداد تلاشهای رمزگشایی را که میتواند انجام دهد، محدود میکند؛ بنابراین، باید به جای آن کلید رمزگشایی را بهصورت brute-force وارد کنید و این به قدری طولانی است که میلیونها سال طول میکشد.

با این حال، 9to5Mac متوجه شده است که Passware اکنون یک ماژول الحاقی ارائه میدهد که میتواند مکها را با تراشه T2 شکست دهد، ظاهراً با دور زدن ویژگیهایی که برای جلوگیری از حدس زدنهای متعدد طراحی شدهاند. پس از شکست دادن این حفاظت، کاربران میتوانند فرهنگ لغت مورد نظر خود را اعمال کنند. Passware یک فرهنگ لغت از ۵۵۰۰۰۰ رمز عبور رایج (که از نفوذهای مختلف داده ایجاد شده است) به همراه یک لیست بزرگتر از ۱۰ میلیارد رمز عبور را ارائه میدهد.

این روند هنوز هم کندتر از حد معمول محسوب میشود. در تئوری، این هنوز ممکن است هزاران سال طول بکشد اما اکثر مردم از رمزهای عبور نسبتاً کوتاه استفاده میکنند که در برابر حملات فرهنگ لغت آسیبپذیر هستند. میانگین طول رمزعبور تنها شش کارکتر است که در حدود ۱۰ ساعت میتوان آن را کرک کرد. Passware میگوید که ماژول الحاقی فقط برای مشتریان دولتی و همچنین شرکتهای خصوصی که میتوانند توجیه معتبری برای استفاده از آن ارائه کنند، در دسترس است.