Shadow IT یا اطلاعات سایه چیست و چه کاربردی دارد؟

در این مقاله خواهیم گفت که Shadow IT چیست ، اطلاعات سایه چیست ، فناوری اطلاعات در سایه چیست و جزییاتی را در این زمینه در اختیارتان قرار خواهیم داد.

اطلاعات سایه چیست / Shadow IT چیست

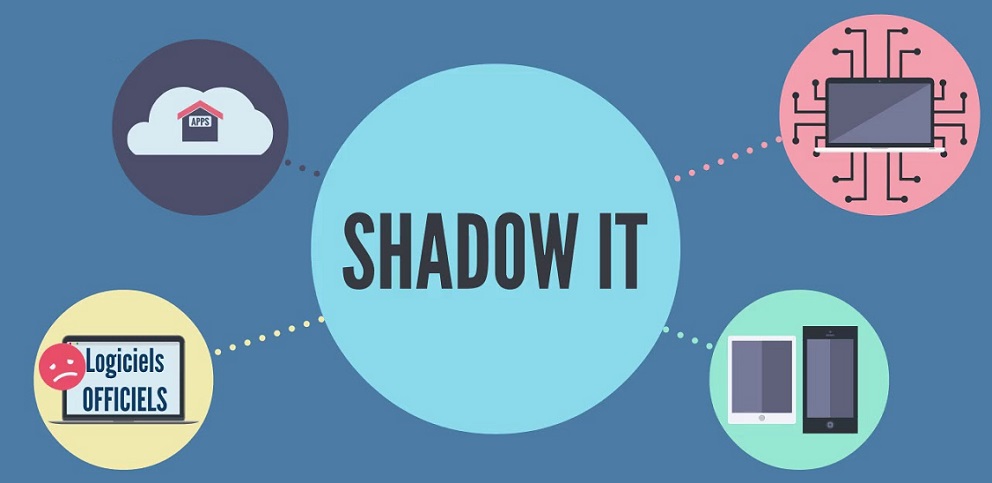

Shadow IT یا اطلاعات سایه چیست ؟ فناوری اطلاعات سایه در واقع استفاده از سخت افزار یا نرم افزار مرتبط با فناوری اطلاعات توسط یک بخش یا فرد بدون اطلاع از گروه امنیتی درون سازمان است. اطلاعات سایه میتواند خدمات ابری، نرمافزاری و سختافزاری را شامل شود. به زبان سادهتر، Shadow IT به معنای استفاده از سیستمهای فناوری اطلاعات، دستگاهها، نرمافزارها، برنامهها و خدمات بدون تأیید صریح بخش فناوری اطلاعات است که در سالهای اخیر با پذیرش برنامهها و سرویسهای مبتنی بر ابر، رشد چشمگیری داشته است.

فناوری اطلاعات سایه (Shadow IT) میتواند بهرهوری کارکنان را افزایش داده و نوآوری بیشتری را به دنبال داشته باشد، اما از سوی دیگر میتواند خطرات امنیتی جدی را برای سازمان شما از طریق نشت دادهها، نقض احتمالی و موارد دیگر ایجاد کند.

چرا کارکنان از فناوری سایه اطلاعات استفاده میکنند؟

اکنون که میدانید اطلاعات سایه چیست و فناوری اطلاعات در سایه چیست ، بد نیست به این موضوع بپردازیم که چرا کارکنان از فناوری سایه اطلاعات استفاده میکنند؟ یکی از بزرگترین دلایلی که کارکنان از فناوری سایه اطلاعات استفاده میکنند، کارآمد بودن آن است. یک مطالعه RSA در سال ۲۰۱۲ گزارش داد که ۳۵ درصد از کارکنان احساس میکنند که برای انجام بهتر کارها باید سیاستهای امنیتی شرکت خود را دور بزنند.

به عنوان مثال، ممکن است کارمندی یک برنامهی اشتراکگذاری فایل بهتر را نسبت برنامه رسمی مجاز شرکت پیدا کند. در نتیجه هنگامی که شروع به استفاده از آن کند، استفاده از آن میتواند به سایر اعضای شرکت نیز سرایت کند و آن برنامهی اشتراکگذاری به کلی جایگزین برنامهی رسمی شرکت شود.

رشد سریع برنامههای کاربردی مبتنی بر ابر، پذیرش فناوری سایه را نیز افزایش داده است. اکنون برنامههای رایجی مانند Slack و Dropbox با کلیک یک دکمه در دسترس هستند و میتوان گفت که فناوری اطلاعات در سایه فراتر از برنامههای کاربردی دستگاههای شخصی کارکنان اعم از گوشی هوشمند یا لپ تاپ گسترش مییابد. mining یا ماینینگ چیست؟

جنبههای مختلف Shadow IT چیست ؟

Shadow IT شامل همه انواع فعالیتها و خریدهای مرتبط با فناوری اطلاعات است که بخش فناوری اطلاعات در آن دخیل نیست. این خریدها میتواند شامل موارد زیر باشد:

- سخت افزار: سرور، کامپیوتر شخصی، لپ تاپ، تبلت و گوشیهای هوشمند

- نرم افزار

- خدمات ابری: شامل نرم افزار به عنوان سرویس (SaaS)، زیرساخت به عنوان سرویس (IaaS) و پلت فرم به عنوان سرویس (PaaS)

رایجترین شکل فناوری سایه چیست؟

خدمات ابری بهویژه SaaS، به بزرگترین دستهی فناوری سایه تبدیل شدهاند. تعداد سرویسها و برنامهها افزایش یافته است و اعضای کارکنان بهطور معمول این خدمات را بدون درگیر کردن گروه فناوری اطلاعات، نصب و استفاده میکنند. از این طریق کاربران میتوانند به سرعت و به آسانی به ابزارهایی دست یابند که باعث بهرهوری بیشتر آنها شود و به آنها در تعامل بیشتر با همکاران و شرکا کمک کند.

چالشهای فناوری اطلاعات در سایه چیست ؟

زمانی که بخش فناوری اطلاعات نداند چه خدمات و برنامههایی در حال پذیرش و استفاده توسط کارکنان هستند، ممکن است شکافهای امنیتی جدی ایجاد شود. از دیگر مشکلات رایج فناوری اطلاعات در سایه، گسترش برنامههای استفاده شده در شرکت، اتلاف وقت، هدر رفتن پول و ناکارآمدی در همکاری است. در مورد تاثیر متاورس بر ارز دیجیتال بیشتر بدانید.

برنامههای Shadow IT چیست ؟

هر برنامهای که یک بخش یا یک کاربر بدون درگیر کردن گروه فناوری اطلاعات برای اهداف تجاری استفاده میکند، یک برنامه کاربردی فناوری سایه یا Shadow IT محسوب میشود. این برنامهها به سه دسته عمده تقسیم میشوند:

- برنامههای کاربردی مبتنی بر ابر که مستقیماً از طریق شبکه شرکت قابل دسترسی هستند

- برنامههای کاربردی متصل به ابر که با رمز OAuth (با استفاده از اعتبارنامه یک برنامه اصلی SaaS مانند Microsoft Office 365 یا G Suite گوگل) قابل دسترسی هستند.

- نرم افزار بستهبندی که توسط یک بخش یا یک کاربر خریداری شده و روی سیستم نصب میشود. این نوع به دلیل محبوبیت راهحلهای SaaS در حال حاضر کمتر مورد استفاده قرار میگیرد.

نمونههای محبوب Shadow IT چیست ؟

برنامههای کاربردی: Dropbox ،Google Docs ،Slack ،Skype ،Excel Macros ، Microsoft Office 365

سخت افزار: لپ تاپ، تبلت و گوشیهای هوشمند شخصی

خطرات امنیتیShadow IT چیست ؟

نکته اصلی این است که اگر تیم فناوری اطلاعات از جزییات استفاده از برنامهای مطلع نباشد، نمیتواند از آن پشتیبانی کردهیا از امنیت آن اطمینان حاصل کند. شرکت تحلیلگر صنعت گارتنر پیش بینی میکند که تا سال ۲۰۲۰، یک سوم حملات موفقیت آمیزی که شرکتها تجربه کردهاند به منابع Shadow IT آنها مرتبط بوده است. در مورد بلاک چین [Blockchain] بیشتر بدانبد.

درحالیکه فناوری سایه از بین نمیرود، در نتیجه سازمانها میتوانند با آموزش کارکنان و انجام اقدامات پیشگیرانه برای نظارت و مدیریت برنامههای غیرمجاز، خطر را به حداقل برسانند.

Shadow IT ذاتاً خطرناک نیست، اما ویژگیهای خاصی مانند اشتراک فایل، ذخیرهسازی و همکاری (به عنوان مثال، Google Docs) میتواند منجر به نشت اطلاعات حساس شود و این خطر فراتر از برنامههای کاربردی است. مطالعه RSA همچنین گزارش میدهد که ۶۳ درصد از کارکنان، اسناد کاری را به ایمیل شخصی خود ارسال میکنند تا از خانه کار کنند و دادهها را در معرض شبکههایی قرار میدهند که توسط IT قابل نظارت نیستند. در نتیجه دپارتمانهای فناوری اطلاعات و امنیت باید بدانند که در سازمان یا شرکت از چه برنامههایی استفاده میشود و چه خطراتی را شامل میشود.

برنامههای کاربردی Shadow IT مجهز به OAuth چه خطری دارد؟

برنامههای فعال شده با OAuth، انتخابهای خوبی هستند زیرا از اعتبارات موجود استفاده میکنند. اما آنها مجوزهای دسترسی به اطلاعات را در برنامه اصلی (به عنوان مثال Office 365 و G Suite) شامل میشوند. این مجوزها سطح حملات را افزایش میدهند و میتوانند برای دسترسی به دادههای حساس از ابزارهای اشتراک فایل و ارتباطات استفاده کنند. برنامههای مجهز به OAuth، ابر را به ابر ارتباط میدهند، بنابراین به شبکه شرکتی ضربه نمیزنند. آنها نقطه کوری برای بسیاری از سازمانها هستند در نتیجه نیاز به دید بهتر و کنترل بیشتر دارند.

مزایای اطلاعات سایه چیست ؟

فناوری اطلاعات سایه با وجود خطرات، مزایایی هم دارد. در واقع استفاده از Shadow IT باعث میشود تا کارکنان زمان زیادی را برای اخذ تأییدیه توسط تیم فناوری اطلاعات هدر ندهند. برای بسیاری از کارکنان، تأیید فناوری اطلاعات زمان زیادی را به خود اختصاص میدهد بهویژه هنگامی که آنها نیاز دارند تا راه حل خود را در عرض چند دقیقه به کار گیرند. از سوی دیگر اگر کاربران نیازی به راه حلهای جدید از سوی تیم فناوری اطلاعات نداشته باشند، زمان تیم IT برای تمرکز بر کارهای مهم تجاری صرف خواهد شد.